Un firmware de seguridad vulnerable fue una de las causas del hackeo de servidores de la SEDENA ocurrido hace unas semanas.

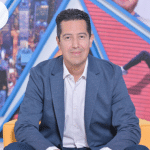

¿Qué fue lo que originó el hackeo a SEDENA (Secretaría de la Defensa Nacional)? Un punto interesante para revisar es el modelo de gestión de riesgo, esto permite entender qué tipo de estándares está utilizando y cuáles son las trazabilidades en el modelo, así lo explicó Roberto Ferrer, director regional de SoftExpert.

“Hay que tomar en cuenta no solo el sistema de gestión de riesgo sino también la parte de ciberseguridad en donde lo que ocurrió fue una penetración dentro del firmware de seguridad. En este caso se tomó información clave de la entidad”, explicó Ferrer.

De acuerdo con el ejecutivo cualquier organización o entidad gubernamental debe tener una infraestructura para identificar los riesgos de sus activos del negocio, así como los controles de acceso que tienen asociados a esto para proteger toda la infraestructura.

“Otro factor a considerar es un sistema de detección, cómo detecto si llegan a penetrar mi sistema de gestión y a partir de lo que detecto debo responder con la toma de acciones para que no pase a mayores”, añadió.

Explicó que después de la detección se deben tomar acciones sobre cómo responder, cómo atiendo la situación y cómo recuperar el ambiente tecnológico.

“Definitivamente ahí estuvo el punto en el caso SEDENA, entre la parte de detectar y responder, ahí hay que hacer una identificación de cómo se dio dentro de la Secretaría. Sin embargo, hay que tener presente que el hecho de contar con sistemas de ciberseguridad no significa que nunca seamos vulnerados”, agregó.

El ejecutivo puso como ejemplo a Facebook, organización que también sufrió un ataque en días recientes y en donde, a pesar de que sí robaron información, no pasó a mayores precisamente por la capacidad de detección y respuesta rápida.

Así ayuda SoftExpert a sus clientes

Ferrer dijo que empresas como SoftExpert ayudan a sus clientes en el diseño de soluciones que sean ejecutadas de manera automatizada.

“Lo que hacemos es un sistema de gestión y procedimientos que permiten identificar riesgos, además de llevar un control del monitoreo a los planes de acción que se deben ejecutar sobre el sistema de gestión.

“Como SoftExpert ayudamos a que todo ese ecosistema y esas capacidades estén automatizadas y con mayor trazabilidad”, explicó.

El ejecutivo habló del tema de la escasez de talento, punto a cubrir para cumplir la implementación de un modelo de gestión y tecnología de ciberseguridad.

“El número de cibernautas creció 20% esto se dio de manera natural por el uso de distintas plataformas y acciones como el trabajo híbrido, entonces tenemos un potencial en términos de talento, por eso es importante desarrollar profesionistas y capacitar a la gente en el uso de tecnologías de la información”, detalló.

El canal de distribución parte importante en la estrategia comercial

SoftExpert ofrece tecnología en diferentes modelos de licenciamiento y suscripción, y el canal de distribución es clave, de ahí que la organización busque canales especializados en la vertical de ciberseguridad.

“Aquí vemos una oportunidad interesante de tener socios especializados que desarrollen una solución integral para los clientes y entreguen todo el diagnóstico, desde la metodología hasta la puesta en marcha”, dijo.

Asimismo, explicó que tiene distintas figuras de socios a las que, a través de una plataforma especial, brinda entrenamiento y capacitación comercial.

Además, cuenta con un catálogo de certificaciones para que estés más preparado y entregues soluciones integradas y diferenciadas a los clientes.

Contacto de negocio

- Nombre: Roberto Ferrer

- Cargo: director regional de SoftExpert

- Correo: Roberto.ferrer@softexpert.com